#arp欺骗和检测工具(arpkiller)简介

ARP欺骗是一种局域网攻击手段,黑客通过监听ARP请求广播包,获取网络内节点的(IP, MAC)地址,并伪装成合法设备发送虚假ARP回复,使受害者的数据包被截取。由于ARP协议设计之初未考虑安全问题,早期互联网的信任模式使得这种攻击易于实施。

ARP欺骗的危害包括:影响正常网络应用,导致大规模断网;盗取用户敏感信息如网游、网上银行账号等;以及传播病毒和恶意代码。尽管现代局域网环境中服务器与终端主机通常不在同一网络段,降低了ARP欺骗的成功率,但攻击者仍可通过伪造网关或主机MAC地址,干扰主机与外部服务器的通信。

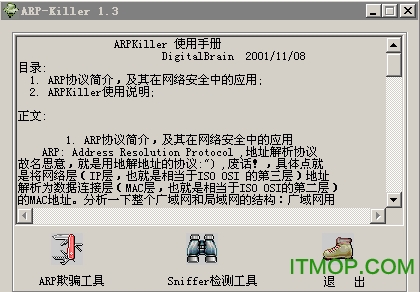

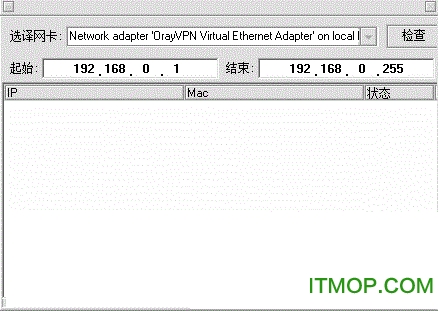

arpkiller是一款针对ARP欺骗的检测工具,能够有效定位发起攻击的主机,帮助维护网络安全。虽然完全防止ARP欺骗较为困难,但通过合理网络架构和安全措施,可以大幅降低其危害。

小贴士

1) 什么是ARP欺骗?

在局域网中,黑客经过收到ARP Request广播包,能够偷听到其它节点的 (IP, MAC) 地址, 黑客就伪装为A,告诉B (受害者) 一个假地址,使得B在发送给A 的数据包都被黑客截取,而B 浑然不知。

2) 为什么黑客能够进行ARP欺骗?

ARP 是个早期的网络协议,RFC826在 1980就出版了。早期的互联网采取的是信任模式,在科研、大学内部使用,追求功能、速度,没考虑网络安全。尤其以太网的洪泛特点,能够很方便的用来查询。但这也为日后的黑客开了方便之门。黑客只要在局域网内阅读送上门来的ARP Request就能偷听到网内所有的 (IP, MAC)地址。而节点收到ARP Reply时,也不会质疑。黑客很容易冒充他人

3) 能够防止欺骗吗?

不能。但这种伤害的伤害已经很小。因为局域网的工作环境有了改变, 服务器通常不会和终端主机在同一个局域网。但如果黑客对主机发送ARP欺骗分组,向它伪造了网关的地址,或对网关发送ARP欺骗分组,向网关伪造了主机的mac地址,则主机也无法正常和因特网上服务器交流。

ARP欺骗的危害

1、可以影响正常的网络应用,经常出现的因为ARP导致的大规模断网事件,就是因为这样的情况造成的。

2、经济利益的原因,现在很多盗号木马,都包含ARP欺骗的功能,进行了欺骗后,局域网内用户的网络游戏,网上银行,QQ等的登陆信息都将发送到这台染毒的主机,病毒只需进行数据的收集,就可以盗取这些信息。

3、传播病毒,就是为了在局域网中传播其他恶意代码。攻击者,可能无法攻击有较好防御,漏洞较少的访问量大的门户网站。但其可以攻击与其服务器处在同一局域网内的主机,散布具有ARP欺骗功能的病毒,通过此种方式,其并不需要修改网页服务器上的页面内容,只需要在正常的数据包传输中修改里面的数据,就可以使访问这些网站的主机,感染病毒. 若处在同一局域网的一台服务器中毒,就会使得该服务器所在的整个局域网内传输的数据包都被修改,服务器越多影响越大.